Απατεώνες τεχνικής υποστήριξης βρήκαν ένα νέο έξυπνο σύστημα για να τρομάξουν τα θύματά τους για να καλέσουν τον ψεύτικο αριθμό τεχνικής υποστήριξης και να πληρώνουν για υπηρεσίες που δεν χρειάζονται ή δεν παρέχονται.

Το νέο αυτό σύστημα βασίζεται στο hijacking της κανονικής εμπειρίας περιήγησης του χρήστη, χρησιμοποιώντας κακόβουλες διαφημίσεις (malvertising) και τον επαναπροσανατολισμό του σε ιστοσελίδες όπου ο χρήστης προειδοποιείται για μολυσμένα αρχεία στον υπολογιστή του.

Αλλά έχουμε δει αυτή την τακτική να χρησιμοποιείται πολλές φορές στο παρελθόν. Το νέο στοιχείο είναι ότι οι απατεώνες χρησιμοποιούν IP sniffing λογισμικό για τον εντοπισμό της IP του χρήστη και την αντιστροφή του στην IP pool του ISP του.

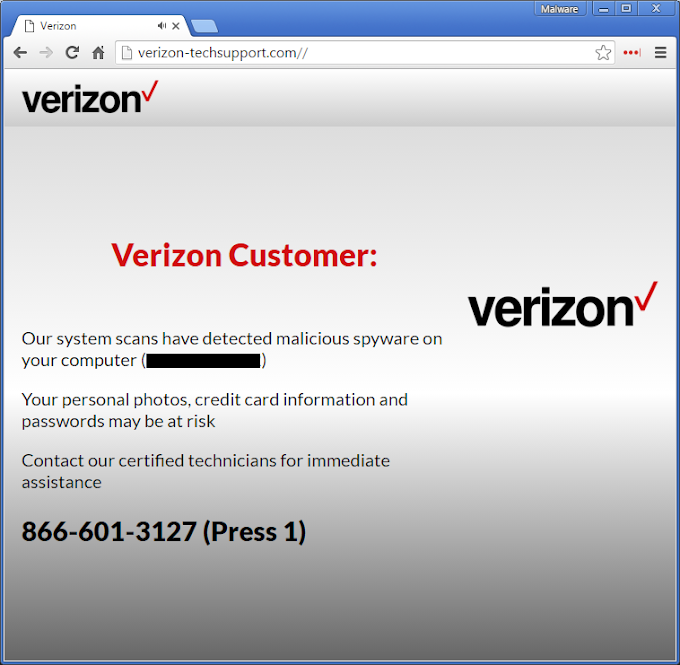

Μόλις οι απατεώνες γνωρίζουν τον παροχέα υπηρεσιών Internet (Internet Service Provider) του χρήστη, η ψεύτικη σελίδα τεχνικής υποστήριξης φορτώνεται με συνεπές branding στον ISP του. Ένα μήνυμα είναι γραμμένο σε όλη την οθόνη και ακόμη παίζει και δυνατά.

Το ηχητικό μήνυμα είναι στην εξής μορφή: «[ISP_Name] customer, our system scans have detected malicious spyware on your computer. Your personal photos, credit card information and passwords may be at risk. Contact our certified technicians for immediate assistance.» ([ISP_Name] πελάτης, το σύστημά μας έχει εντοπίσει spyware malware στον υπολογιστή σας. Οι προσωπικές σας φωτογραφίες, οι πληροφορίες πιστωτικών καρτών σας και οι κωδικοί πρόσβασής σας μπορεί να βρίσκονται σε κίνδυνο. Επικοινωνήστε με τους πιστοποιημένους τεχνικούς μας για άμεση βοήθεια.)

Παρακάτω μπορείτε να ακούσετε ένα από τα μηνύματα παίζει δυνατά για τους χρήστες που μπαίνουν στην απάτη τεχνικής υποστήριξης. Ευγενική χορηγία του Malwarebytes.

Επειδή ο χρήστης βλέπει το branding του ISP, θα μπορούσε να πειστεί ότι το μήνυμα είναι αυθεντικό και να καλέσει τον αριθμό τεχνικής υποστήριξης που αναφέρεται στη σελίδα, ζητώντας συμβουλές για το πώς να καθαρίσει τον υπολογιστή του.

Το Malwarebytes, η εταιρεία ασφαλείας που εντόπισε την εκστρατεία, κάλεσε τον αριθμό τεχνικής υποστήριξης και διαπίστωσε ότι λειτουργούσε από ένα τηλεφωνικό κέντρο στην Ινδία, το οποίο επισυναπτόταν στην ιστοσελίδα support-samurai.com.

Πίσω τον Ιανουάριο, μια παρόμοια απάτη τεχνικής υποστήριξης που λειτουργούσε από την Ινδία ανακαλύφθηκε να είναι δουλειά ενός νόμιμου Symantec reseller, του οποίου η εταιρεία αργότερα αποκηρύχτηκε.

Αυτή τη φορά, οι εν λόγω απατεώνες τεχνικής υποστήριξης χρησιμποιούσαν ένα παλιό τέχνασμα για να πείσουν τους χρήστες να πληρώσουν για υπηρεσίες ασφάλειας που δεν χρειάζονταν. Οι απατεώνες έλεγαν στους χρήστες να ανοίξουν το παράθυρο του Windows Run και να πληκτρολογήσουν «inf infected files».

«Inf» είναι μια στάνταρ Windows CLI εντολή που ανοίγει το «C:\Windows\INF» φάκελο. Αυτό που οι χρήστες δεν γνωρίζουν, είναι ότι θα μπορούσαν να έχουν πληκτρολογήσει οτιδήποτε μετά το «inf» και θα άνοιγαν τον ίδιο φάκελο, όπως «inf kanye west is godzilla in disguise».

πηγη

Κάντε like στη σελίδα μας στο facebook και ενημερωθείτε για ό,τι νέο.

Το νέο αυτό σύστημα βασίζεται στο hijacking της κανονικής εμπειρίας περιήγησης του χρήστη, χρησιμοποιώντας κακόβουλες διαφημίσεις (malvertising) και τον επαναπροσανατολισμό του σε ιστοσελίδες όπου ο χρήστης προειδοποιείται για μολυσμένα αρχεία στον υπολογιστή του.

Αλλά έχουμε δει αυτή την τακτική να χρησιμοποιείται πολλές φορές στο παρελθόν. Το νέο στοιχείο είναι ότι οι απατεώνες χρησιμοποιούν IP sniffing λογισμικό για τον εντοπισμό της IP του χρήστη και την αντιστροφή του στην IP pool του ISP του.

Μόλις οι απατεώνες γνωρίζουν τον παροχέα υπηρεσιών Internet (Internet Service Provider) του χρήστη, η ψεύτικη σελίδα τεχνικής υποστήριξης φορτώνεται με συνεπές branding στον ISP του. Ένα μήνυμα είναι γραμμένο σε όλη την οθόνη και ακόμη παίζει και δυνατά.

Το ηχητικό μήνυμα είναι στην εξής μορφή: «[ISP_Name] customer, our system scans have detected malicious spyware on your computer. Your personal photos, credit card information and passwords may be at risk. Contact our certified technicians for immediate assistance.» ([ISP_Name] πελάτης, το σύστημά μας έχει εντοπίσει spyware malware στον υπολογιστή σας. Οι προσωπικές σας φωτογραφίες, οι πληροφορίες πιστωτικών καρτών σας και οι κωδικοί πρόσβασής σας μπορεί να βρίσκονται σε κίνδυνο. Επικοινωνήστε με τους πιστοποιημένους τεχνικούς μας για άμεση βοήθεια.)

Παρακάτω μπορείτε να ακούσετε ένα από τα μηνύματα παίζει δυνατά για τους χρήστες που μπαίνουν στην απάτη τεχνικής υποστήριξης. Ευγενική χορηγία του Malwarebytes.

Επειδή ο χρήστης βλέπει το branding του ISP, θα μπορούσε να πειστεί ότι το μήνυμα είναι αυθεντικό και να καλέσει τον αριθμό τεχνικής υποστήριξης που αναφέρεται στη σελίδα, ζητώντας συμβουλές για το πώς να καθαρίσει τον υπολογιστή του.

Το Malwarebytes, η εταιρεία ασφαλείας που εντόπισε την εκστρατεία, κάλεσε τον αριθμό τεχνικής υποστήριξης και διαπίστωσε ότι λειτουργούσε από ένα τηλεφωνικό κέντρο στην Ινδία, το οποίο επισυναπτόταν στην ιστοσελίδα support-samurai.com.

Πίσω τον Ιανουάριο, μια παρόμοια απάτη τεχνικής υποστήριξης που λειτουργούσε από την Ινδία ανακαλύφθηκε να είναι δουλειά ενός νόμιμου Symantec reseller, του οποίου η εταιρεία αργότερα αποκηρύχτηκε.

Αυτή τη φορά, οι εν λόγω απατεώνες τεχνικής υποστήριξης χρησιμποιούσαν ένα παλιό τέχνασμα για να πείσουν τους χρήστες να πληρώσουν για υπηρεσίες ασφάλειας που δεν χρειάζονταν. Οι απατεώνες έλεγαν στους χρήστες να ανοίξουν το παράθυρο του Windows Run και να πληκτρολογήσουν «inf infected files».

«Inf» είναι μια στάνταρ Windows CLI εντολή που ανοίγει το «C:\Windows\INF» φάκελο. Αυτό που οι χρήστες δεν γνωρίζουν, είναι ότι θα μπορούσαν να έχουν πληκτρολογήσει οτιδήποτε μετά το «inf» και θα άνοιγαν τον ίδιο φάκελο, όπως «inf kanye west is godzilla in disguise».

πηγη

Κάντε like στη σελίδα μας στο facebook και ενημερωθείτε για ό,τι νέο.